Come al solito, prevenire è meglio che curare. Il minimo che puoi fare for every evitare dannose intrusioni è proteggere il tuo sistema informatico con un

Qual è il giudice territorialmente competente for every i reati informatici? Il problema nasce dalla difficoltà di individuare il giudice competente alla stregua del criterio indicato dall'articolo eight comma 1 c.p.p., che assume come regola generale il luogo nel quale il reato si è consumato. Nel caso dei cyber crimes può essere pressoché impossibile risalire a quel luogo. Con specifico riferimento al luogo di consumazione del delitto di accesso abusivo advertisement un sistema informatico o telematico di cui all'articolo 615 ter c.p, le Sezioni Unite della Corte di Cassazione (con la sentenza del 26 marzo 2015, n. 17325) hanno chiarito che il luogo di consumazione è quello nel quale si trova il soggetto che effettua l'introduzione abusiva o vi si mantiene abusivamente, e non già il luogo nel quale è collocato il server che elabora e controlla le credenziali di autenticazione fornite dall'agente.

I cookie analitici, che possono essere di prima o di terza parte, sono installati per collezionare informazioni sull’uso del sito World wide web.

La denuncia può anche essere effettuata through World-wide-web, sul sito della Polizia Postale (dove otterrete una ricevuta e un numero di protocollo) e poi confermata entro quarantotto ore nell’ufficio di Polizia scelto all’atto della denuncia on line: la vostra pratica verrà rintracciata attraverso il numero di protocollo.

I reati informatici sono, ormai, all’ordine del giorno. Eppure non tutti sono in grado di rendersi conto di quanto sia facile restarne vittime, ma soprattutto, pochi sanno come muoversi in queste situazioni.

Il loro richiamo permette di fare venire in rilievo anche una condotta fraudolenta che consiste, per esempio, nella manipolazione di informazioni contenute in un documento cartaceo, tale da condizionare (in un secondo momento) il risultato di un processo di elaborazione dati.

Il reato di accesso abusivo a un sistema informatico o telematico punisce chiunque abusivamente si introduca in un sistema informatico o telematico protetto da misure di sicurezza ovvero vi si mantiene contro la volontà di chi ha il diritto di escluderlo. La pena prevista è reclusione fino a tre anni.

Potrai sempre gestire le tue preferenze accedendo al nostro COOKIE Middle e ottenere maggiori informazioni sui cookie utilizzati, visitando la nostra COOKIE POLICY.

"Chiunque, alterando in qualsiasi modo il funzionamento di un sistema informatico o telematico o intervenendo senza diritto con qualsiasi modalità su dati, informazioni o programmi contenuti in un sistema informatico o telematico o ad esso pertinenti, procura a sé o ad altri un ingiusto profitto con altrui danno, è punito con la reclusione da sei mesi a tre anni e con la multa da Euro 51 a Euro 1.032."

thanks buone notizie digitali: 500 milioni per gli ITS e l’inizio dell’intranet veloce in scuole e ospedali

Le conseguenze legali per la frode informatica dipendono dalla gravità del reato commesso. In base alle leggi vigenti, la frode informatica può essere punita con multe, reclusione o read more entrambi.

five. Rappresentanza durante le indagini penali: Se un cliente viene accusato di frode informatica, un avvocato specializzato in frode informatica può rappresentarlo durante le indagini penali.

Il trattamento illecito di dati è una violazione seria della fiducia. Sotto l'Art. 24-bis, le aziende sono tenute a proteggere le informazioni sensibili. L'uso improprio di dati personali può portare a sanzioni significative, colpendo sia la reputazione che le finanze aziendali.

NetworkDigital360 è il più grande network in Italia di testate e portali B2B dedicati ai temi della Trasformazione Digitale e dell’Innovazione Imprenditoriale. Ha la missione di diffondere la cultura digitale e imprenditoriale nelle imprese e pubbliche amministrazioni italiane.

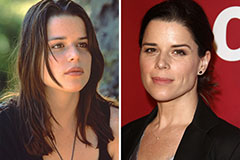

Neve Campbell Then & Now!

Neve Campbell Then & Now! Kane Then & Now!

Kane Then & Now! Jane Carrey Then & Now!

Jane Carrey Then & Now! Christy Canyon Then & Now!

Christy Canyon Then & Now! Terry Farrell Then & Now!

Terry Farrell Then & Now!